REMOTE-WORK Supportリモートワークサポート

安全なリモートワーク環境を支援します。

多層防御での情報セキュリティリスク対策

情報セキュリティリスクへの対応に、単独で100%完全な解決策はまずありません。多層防御(Defense in depth)の考え方で、複数の実現可能なProtect(防御・予防)・Detect(検知)・React(対処)を何重にも用意し、リスクを許容できるレベルに抑えます。

また、これらの対策はシステム機能で一律自動的に行うものだけでなく、「何かおかしい」と人が判断できる可能性を持たせたり、組織内の連絡体制を充実させ、迅速な復旧に備えるなどの人的な対応も有効かつ重要です。

例えば、外部の第三者から社内ネットワークへ不正アクセスが行われるリスクに対しては、高度な認証の採用や日々のシステムの脆弱性対応アップデートだけではなく、アクセスが許可された後も管理者が不自然さに気づけるような仕組みを設けて異常を検知し、迅速に重要なデータへのアクセスを遮断し、受けた被害の範囲を把握、復旧させる対処の準備を組み合わせていくことでリスクへの対応を充実させていきます。

リモートワーク環境のセキュリティ強化対策のステップ 例

リモートデスクトップの活用

オフィスにLAN・社内ネットワークが存在し、そこで外部の第三者からのアクセスを遮断していたり、外部への情報持ち出しを制限している業務環境においては、業務を社員の自宅やホテルなどで行えるようにする際に、業務のデータに外部から直接アクセスできるようにしたり、外部にデータを持ち出すことを許可することは非常に大きな変化を伴うため、実行が困難となります。

そこで、オフィスのPCを外部からリモート操作で取り扱い、ファイルやデータ自体はオフィスのPCから持ち出さない形にすることが有力な手段となります。現行のWindows系OSで操作をリモートから行う機能に「リモートデスクトップ」があり、家庭向けエディションを除き標準で備わっています。

リモートデスクトップの利用では、第三者による不正なアクセスだけでなく、情報漏洩、コンピュータウィルスへの感染被害などの情報セキュリティリスクへの対応も考慮しなければなりません。

リモートPC-オフィスPC間のデータコピーを制限

リモートデスクトップは標準ではオフィス側PC(サーバ)とリモート側PCとの間でのコピー・ペーストやファイルの転送も双方向で利用可能です。便利な機能ではありますが、これをオフィス側PCで禁止する設定(管理者権限)を行うことで、リモート側PCへのデータ持ち出しを防ぎ、また、リモートPCがコンピュータウィルスに感染しても、そのファイルをオフィス側PCに直接は持ち込めなくできます。

情報漏洩リスク、ウィルス混入リスクへの対策を進めることは、リモートからの操作に用いるPCとして個人所有のPCを使うことのハードルを下げることにつながります。

※もちろん、この対策も100%ではありません。リモート操作を行う以上広い意味ではキーボードやマウス操作、画面出力などのデータは転送されており、画面をキャプチャしたりビデオ撮影できるリスク、さらにはそのような端末操作の動きをするコンピュータウィルスが出現するリスクなどは残ります。専用のシンクライアント端末を用意し、これらのリスクを軽減するなど、オフィス勤務の場合のリスクとのバランスを考慮した上で、許容できる場合に適用することになります。

なお、この対策を適用した場合、リモートPC側ではファイルやデータからの印刷も利用できなくなります(画面のハードコピーのみ)。「原稿を手元で印刷してチェックしたい」「取引先に送付したい」という課題は、オフィスから印刷物として外部に持ち出すことの是非を基準にし、許容する場合はPDFなどの必要最小限の印刷データとしてリモート側に持ち出すことになります。その際、持ち出しはリモートデスクトップの機能ではなく、制限や記録が可能な別の手段で転送することで対応します。さらに、送出したデータの記録を管理職が確認できるようにするルールにしたり、可能であればシステムでこれを自動・強制的に行うことで強化できます。

ネットワークでの安全性・認証の強化

標準のリモートデスクトップ機能においては、ユーザ認証があり、通信も暗号化されています。しかし、社員毎のPC-PC間の設定だけに依存する状態では、安易なパスワードの使用や、OSの脆弱性アップデート漏れ、設定漏れ、退職者の権限削除漏れなどがあった場合に即重大なリスクにさらされることになります。

多層防御の1つとして、まずは全体をネットワークレベルで包括的に管理することで、認証の強化やユーザ毎の接続先を管理しやすくなります。具体的には、社内ネットワーク全体を外部に開放するのではなく、リモートデスクトップのアクセス経路をVPNやsshでのトンネリングを経る構成にし、オフィス環境への入り口となる箇所で一元管理します。その際の認証では、人間の記憶に頼る固定パスワードではなく、公開鍵認証やワンタイムパスワードなどを用います。この認証後もPCでの本来のリモートデスクトップのパスワード認証があるので、ここで認証エラーが何度も生じていれば不正アクセスと判断し、ネットワークでの認証が突破されたことを検知できることになります。

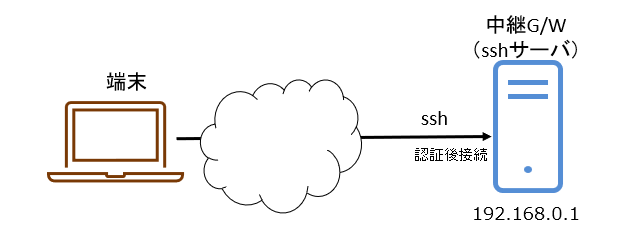

以下では、linuxの標準機能にあるsshの認証、および暗号化トンネル機能を用いる強化方法についてご説明します。sshでログインできる中継G/Wを用意するだけで実現できます。

- sshで中継G/Wにログインします。

- 認証に成功すると、指定されたsshのトンネリングが開通します。

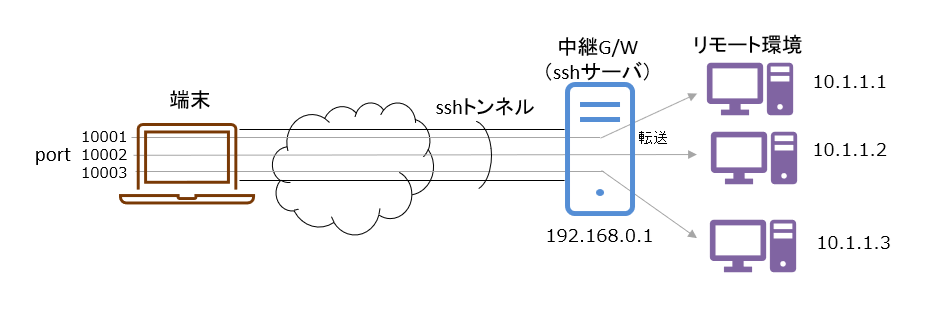

この例では、端末のローカルアドレス IP=127.0.0.1 port=10001へアクセスすると、sshの接続先である192.168.0.1の中継G/Wから IP=10.1.1.1 port=3389へ転送・接続されるように指定しておきます。つまり、リモートデスクトップで10.1.1.1へ接続したい場合は、リモートデスクトップの接続先は「127.0.0.1:10001」を指定すれば良いことになります。10002,10003ポートについても同様で、複数の接続先を使い分けることができます。

- 設定上のポイント

- 中継G/W上では、sshでの利用者アカウント毎に「どこへ転送させて良いか」を制限できます。また、ログイン後の中継G/W上の操作も制限できます。(中継中は待機させるだけ、など)

例:------------------------- ~/.ssh/authorized_keys: ------------------------- command="/usr/local/bin/time_loop",no-X11-forwarding,no-agent-forwarding,permitopen="10.1.1.1:3389",permitopen="10.1.1.2:3389",permitopen="10.1.1.3:3389" ssh-ed25519 .... command=... ------------------------- /usr/local/bin/time_loop: ------------------------- #!/bin/sh hostname=`/bin/hostname` while : ; do /bin/echo -ne "\r$hostname:" `/bin/date "+%m/%d %H:%M"` " "`/bin/uptime|/bin/colrm 1 54` /bin/sleep 60 done

- 中継G/Wの接続先は端末側で設定します。公開鍵やオプション指定により、クリックするだけで中継G/Wに接続可能です。

端末がWindowsで、sshにTera Termを用いる場合、起動アイコンのショートカットを作成し、プロパティを開き、「リンク先」を以下のように定義します。

※端末の10001,10002,10003ポートへアクセス可能なのは自分だけ、という環境であることが前提です。"C:\Program Files (x86)\teraterm5\ttermpro.exe" /ssh2 /F=【定義ファイル(.ini)のパス】 /LA=J /auth=publickey /keyfile=【公開鍵ファイルのパス】 /ssh-L10001:10.1.1.1:3389 /ssh-L10002:10.1.1.2:3389 /ssh-L10003:10.1.1.3:3389 /AUTOWINCLOSE=on ssh2://192.168.0.1:22

- 中継先であるリモート環境のPCやサーバは中継G/Wから通信できれば良いので、インターネットに直接接続している必要はありません。中継先から見ると、中継G/WのIPアドレスからのアクセスになります。

- 中継先はリモートデスクトップだけでなく、Webへのアクセスやssh、rsyncなど、TCP全般に幅広く応用できます。

- 【注意】ここでは個々の公開鍵に対応するローカルフォワーディングの中継先制限の例を記載していますが、リモートフォワーディングやssh-vpnについても要件に応じてauthorized_keysやsshd_configに制限を設定します。

- 中継G/W上では、sshでの利用者アカウント毎に「どこへ転送させて良いか」を制限できます。また、ログイン後の中継G/W上の操作も制限できます。(中継中は待機させるだけ、など)

どのような予防対策(Protect)をしても、その穴をついた不正アクセスは起こり得ます。発生した場合、これを検知(Detect)できる手段、被害が広がる前に速やかに遮断、復旧等の処置(React)をする手段を備えておくことも同様に重要です。対策はシステム上の機能に関心が偏りがちですが、当事者として人間的な判断で「何かおかしい」と気がつくようにすることも重要です。例えば、接続を開始する直前に、予定している業務、接続先、時間などを登録またはメール連絡等するルールにしておくことで、後に本人に身に覚えがないアクセスが発見されたり、管理者が異常に気がつく可能性が高くなります。また、これはリモートワークの開始・終了と業務内容の報告など、セキュリティ対策としてだけではなく業務管理の一環として組み込むことで、管理職も受け入れやすく、異常発生に対し注意を払うことが期待できます。

QLABOによるセキュリティ強化サポート例

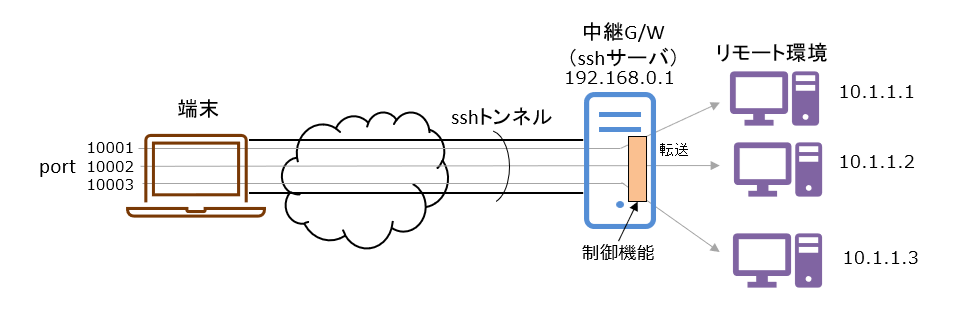

QLABOでは、上記中継G/W上でログインした際に、さらに以下のような制御を行うシステムを提供しています。

- ログイン時に「理由」を入力させてから中継を許可する機能

sshでの認証後でも、そこで理由を入力するまでは中継をブロックします。

ログイン時に、人間的な「ログインする理由」を入力させることで、あとから各種ログをチェックする際に、整合性を確認できるようになります。記録するだけでなく、管理者に電子メールやTeamsの投稿などで通知することも出来ますので、不必要なログインを牽制でき、また、部外者が入力すれば不自然な点に気がつきやすくなります。 - ユーザ毎の中継時間の記録

複数のユーザが同時に利用する環境でも、誰が・どこに・いつからいつまで中継を行ったかをユーザ毎に把握・記録します。 - 端末操作(CUI)の記録

中継G/W上のサービスとして、端末操作を記録・再生するソフトウェアを用いてsshを別途中継することで、操作者の画面表示を記録することができます。内部の機器についてどのような操作を行ったのかを記録できますので、外部の事業者に保守や運用を委託しやすくなります。

ルールの制定や行動習慣に組み込む対策は人に依存するため、守られない場合についても考慮が必要となりますが、入力しないとアクセスできないようにシステムを構成したり、ユーザ毎にその管理職を報告先として自動的に通知するなど、システムでこれをサポートし、確実なものにしていくこともできます。

お客様の環境・事情に応じたサービスを提供

リモートワークは単に社員が自宅でPCを使った仕事ができるようになるだけではありません。リモートワーク向けに許可したデータ環境に必要な時、必要な間だけ参加することができますので、専門分野のプロフェッショナルとも効率的なコワークがお互いにできるようになります。

ここで例に挙げた対策は一例であり、業務や現在の環境、予算等の事情は組織毎に異なります。QLABOでは、リモートワーク推進の支援として、お客様の組織に最適なサービスを提供・ご支援いたします。